Облака — белогривые лошадки или безопасный own. Cloud для «маленьких» в Free. NAS / Хабрахабрown. Cloud, как утверждает Википедия — это Свободное и открытое веб- приложение для синхронизации данных, расшаривания файлов и удалённого хранения документов в «облаке». И, как мне кажется, довольно интересное решение для организации собственного домашнего облака. Однако, own. Cloud, устанавливающийся в виде плагина в системе Free. NAS, да и просто из коробки, имеет ряд недостатков, от которых хотелось бы избавится даже при использовании дома: Во- первых, устанавливается в связке с SQLite, что подходит только если у вас небольшое кол- во файлов и пользователей, и абсолютно не подходит, если вы планируете синхронизацию с помощью клиента.

У меня же хранилище уже расползлось почти на 5. Tb и установленный таким образом own. Cloud просто отказывался видеть часть файлов.

Да и без синхронизации отдача от облака не велика. Заменим базу данных на Maria. DB. Во- вторых, отсутствует работа по https, а мне совсем не нравится мысль о том, что кто- то может перехватить мои файлы.

Включим https. В- третьих, начисто отсутствует защита от банального подбора пароля методом брутфорса. Защитимся от брутфорса с помощью fail. В- четвёртых, мне лень часто просматривать логи на предмет взлома, но очень хочется оперативно узнавать о таких попытках.

Настроим push- оповещения о попытках подбора пароля с помощью сервиса pushover. Хочу сразу оговориться. Я не являюсь IT- специалистом, я всего лишь менеджер проектов в одном из российских системных интеграторов, а данная «инструкция» родилась в попытках настроить все 4 указанных пункта на своей домашней системе, Free. NAS работающей из- под Esxi. Инструкция написана новичком для новичков, поэтому если где- то есть явные ляпы или ошибки в командах и конфигах, то прошу указать их в комментариях. Все настройки будем делать из консоли, ручками, максимально приближено к тому, как это, как мне видится, делают «взрослые» айтишники.

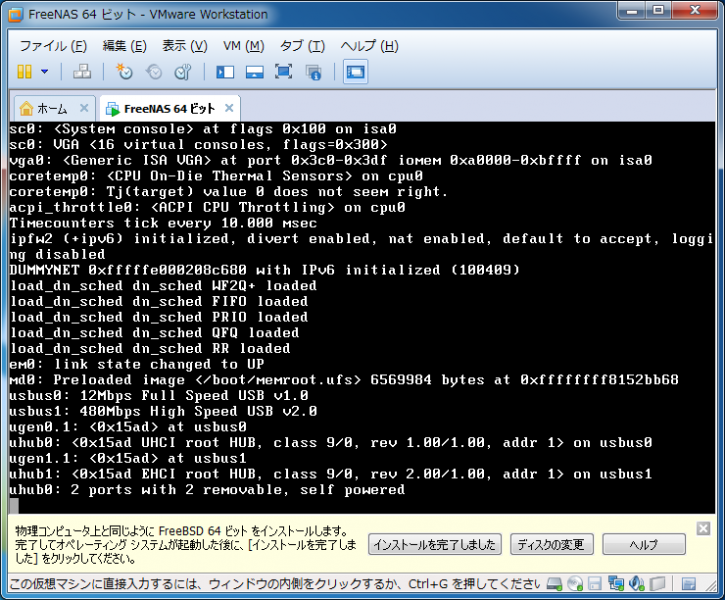

Подготовка Jail для own. Cloud. 1. 1 Создаём Jail. Данный шаг описывать не буду. Если у вас получилось установить Free. NAS и он у вас работает, то проблем с данным шагом у вас быть не должно. Создание первого Jail может занять довольно продолжительное время. Открываем доступ по SSH к данному Jail.

Удобнее всего дальнейшую настройку выполнять не через web- терминал, а через полноценную программу- терминал. Для этого откроем доступ по SSH к нашему Jail и создадим нового пользователя, от которого и будем проводить дальнейшую настройку. Выбираем в web- интерфейсе Free. NAS созданный нами Jail и нажимаем внизу кнопку Shell. В веб- консоли Jail вводим: # sysrc sshd.

OwnCloud, как утверждает Википедия — это Свободное и открытое Выбираем в web-интерфейсе FreeNAS созданный нами Jail и. Системное окружение FreeNAS 9.10 и jails -образов основано на. Для пользовательских данных уже давно удобнее всякие ownCloud. FreeNAS — операционная система для сетевого хранилища (NAS). Кроме virtualbox в jail я на практике поднимал owncloud - это. Сегодня мы обустроим Лунапарк с блекдж FreeBSD Jail на nas4free, куда.

Пользователь будет иметь привилегии superuser, для чего мы включим его в группу wheel.# adduser. Настройки adduser.

Usrname: Новый пользователь от имени которого мы будем производить все манипуляции в терминале. Вводим, например, superstepa. Full name: Полное имя этого пользователя. Вводим, например, Dyadya Stepa Policeman. Uid (Leave empty for default): Ну раз просят оставить пустым, то так и сделаем. Смело жмём Enter.

Login group . Просто жмём Enter. Home directory ? Жмём Enter. Use an empty password? А значит очередной раз жмём Enter. Use a random password? И мы хотим использовать именно его.

А следовательно Enter. Enter password: Ага, а вот и он.

Вводим свой пароль. Enter password again: Вводим его снова. Lock out the account after creation? No. 2 Установка и подготовка к работе own.

Cloud. Присоединяемся с помощью программы- терминала к нашему Jail. Теперь приглашение командной строки сменится на что- то типа root@own. Cloud: /usr/home/superstepa #, а все наши команды будут выполняться от имени superuser. Придумываем её и вводим. Создаём корневой сертификат: # openssl req - new - key server. Отвечать на вопросы можно как угодно. Главное. — на первый запрос Enter pass phrase for server.

Cloud в дальнейшем может отказаться от синхронизации файлов. Ваш. — запомнить пароль введённый на вопросе A challenge password . В каких- то непонятных пока мне случаях что- то идёт не так и вместо запуска появляется следующая ошибка: Shared object «libiconv.

Расскажу-ка я, для истории, какой лунапарк с блэкдж. Ессно юзеровские папки замаунчены через маунтпоинты наружу джейла на дисковый массив. Облако Owncloud на FreeBSD. Озадачен вопросом нужно сделать на сервере FreeNAS в виде Jail OwnCloud, чтобы одна из папок была видна.

Разверните FreeNAS с плагинами. FreeNAS Реализация мощным открытым исходным кодом сети.

Для того чтобы это исправить выполним всего 2 команды: # pkg delete - f gettext. Корректируем конфиг веб- сервера nginx. Как настоящие администраторы, всегда перед корректировкой конфига делаем его копию, чтобы в случае возникновения проблем всегда можно было откатиться назад: # cp /usr/local/etc/nginx/nginx. И редактируем файл конфига: # nano /usr/local/etc/nginx/nginx.

Всё содержимое конфига заменяем на следующее: worker. Не забываем при выходе сохранять изменения. Корректируем конфиг php# cp /usr/local/etc/php. В файле находим следующие строки (используем Ctrl+W для поиска) и даём им указанные значения: always. На момент написания статьи это была версия 8.

Скачиваем архив, где вместо 8. Не забываем, что нам надо изменить тип применяемой базы данных, а для этого нажмём Хранилище и база данных и выберем наш тип базы: My. SQL/Maria. DB. Заполняем поля. Имя пользователя: Имя администратора нашего облака. Например, Stepanadministratovich. Пароль: Пароль администратора. Каталог с данными: Я предпочитаю /mnt/files/.

В этот каталог я потом монтирую существующие у меня Volumes хранилища Free. NAS. Если надо объяснить как, то пишите в комментариях. Пользователь базы данных: Мы его создавали ранее на шаге 2. Пароль базы данных: Также назначали ранее на шаге 2. Название базы данных: Всё тот- же шаг 2.

Структура расположенных там каталогов и файлов: папка action. Настраиваем логирование в own. Cloud. Создаём файл в который будут писаться логи own. Cloud при неудачной попытке входа: touch /var/log/owncloud- acces. Файл должен быть доступен для записи пользователю www: # cd /var/log/. Включаем логирование неудачных входов в own.

Cloud: # nano /usr/local/www/owncloud/config/config. В файле находим или добавляем перед самой последней строкой следующие строки (пользуйтесь поиском Ctrl+W) и даём им указанные значения: 'logtimezone' => 'Europe/Moscow', // или другой Ваш часовой пояс. Те элементы, что никогда не меняются в записях лога — указаны тут в явном виде.

Те, что меняются — заменены на *. Ну а собственно ip- адресс, который мы ищем, заменён на переменную < \HOST> \. Редактируем файл настроек сервисов: # cp /usr/local/etc/fail. Добавляем в самом низу файла jail. В нём уже прописано правило, что при отправке в бан, ip- адрес добавляется в table(1) файервола ipfw: actionban = ipfw table \< table\> add \< ip\>. Добавляем в сам файервол ipfw правило, блокирующее все ip- адреса, находящиеся в таблице table(1), т.

Если запустился, то проверяем на бан: заходим со стороннего ip- адреса с неправильным паролем. Должно забанить на время, которое мы указали в файле jail. Немного примеров по работе с fail. Посмотреть какие джейлы активны. Посмотреть статус конкретного джейла, где owncloud - это имя нашего джейла. MYIP // Удалить конкретный ip- адрес из бана, где MYIP - этот самый ip- адрес. Собственно теперь у нас есть own.

Cloud, работающий на «взрослой» базе данных по https с защитой от подбора паролей. Я думаю Вам теперь не составит труда разобраться с его API.

Но если возникнут сложности, то пишите в комментариях и я добавлю соотвествующее описание по работе с данным сервисом. Настраиваем уведомления pushover о неудачных попытках входа и бане: # nano /usr/local/etc/fail. В файле прописываем следующее. Не забываем пробросить на роутере порты 8. Cloud. И да, для большей безопасности можно заменить стандартные порты на что- то более экзотическое.

RSS Feed

RSS Feed